おはようございます!!

以前、この記事で、Amazon Echoのトラブルを紹介させていただきました。

偶然に偶然が重なり、アドレス帳にある知人に音声が送られてしまったことが原因であり、ある意味単なる誤操作だったとも言えます。

正直言って、ちょっと捏造感もあるニュースでした。

正直言って、ちょっと捏造感もあるニュースでした。

この手の記事は市場シェアの記事とペアになって流れてくる事が多いですね。

・・・で、今回も、AmazonEchoが盗聴器になるというニュースが流れてきました。

またか・・・と思いながらも内容を確認してみた話と、スマートスピーカー各機種(特にEchoSpotのカメラ)のセキュリティ対策について書かせていただきました。

目次

Amazon Echoを“盗聴器”にする新たなハッキング手法、中国の研究チームが発見 (WIRED)

こちらの記事ですね。

アマゾンのスマートスピーカー「Amazon Echo」を乗っ取り、マイクを使って盗聴する新たなハッキング手法を、中国のテンセントの研究チームが発見した。デヴァイスの分解やファームウェアの書き換え、Wi-Fiネットワークへの侵入が必要なため難易度は高い。しかも関連するバグは修正済みとはいえ、ハッキングできた事実は衝撃的といえる。研究チームは、どんな手法でEchoを“盗聴器”に早変わりさせたのか。

複数のバグを利用してEchoの第2世代モデルをハッキングするようで、7月に行われたファームウェアのアップデートで既にセキュリティは強化済だそうです。

その手法をまとめてみます。

- Echoからフラッシュメモリー(部品)を取りだし、内部データを書き換える。

- それをEchoに戻すと、クロスサイトスクリプティング(XSS)、URLリダイレクト、HTTPSのダウングレード攻撃で狙ったユーザーのAmazonアカウントにアクセスできるようになる。

- さらに、同じWifiネットワークに繋がっている他のEchoから連鎖的にEchoを乗っ取っていくことが可能になる。

1番目の本体を改造しないといけないというのはかなり強引ですね。

2番目はEcho独自の何かのプログラム使うのでしょうけど「狙ったユーザーの」というところがよくわかりません。(この辺はぼかしているのかも?)

3番目は他のEchoとの連携プレーをするプログラムのバグを利用したみたいですね。

あと、この記事の中に1年前の記事の話もありましたので、そちらも紹介させていただjきます。

アマゾンの人工知能スピーカーは「盗聴器に早変わり」する──セキュリティ研究者が実証 (WIRED)

こちらの記事ですね。ちょうど1年前のニュースです。

2017年8月8日、英国のセキュリティ研究者マーク・バーンズは、誰でもエコーにマルウェアをインストールできる手法を公開した、それはハッキングされたデヴァイスから遠く離れた自身のサーバーへ、静かに自身の証明コードを流すものだ。この手法は、標的となるエコーに物理的にアクセスすることを必要するもので、2017年より前に販売されたデヴァイスに対してのみ働く。

ちなみに、その方法を1つずつ確認していきますと・・・

- 2017年以前のEchoの内部にある金属端子にノートパソコンからの配線を繋ぐ

- そこからEcho内部にマルウェアソフトをインストールする

- マイクを乗っ取ったり、Amazonアカウントを盗み取る

おそらく2017以前(=2017含んで2016年も)は2016以前の間違いでしょうね。

最後に「2017年より前に発売されたデヴァイスに対してのみ働く」とありますから、ひとまず安心ですね。

彼はより簡単な解決策も提案する。それはエコーの「スイッチをオフにする」ことだ。

確かにそうです(笑)

どうしたらいいの?

我々が使っているAmazon Echoは日本版で昨年秋に発売されたものなので、後者の記事は関係ありませんので、前者の記事だけ注目してみるとファームウェアのバージョンアップで対策済みになっています。

ただ、それで安心かというと、そうではありません。

この手の話は、対策しても次から次へと新しい抜け道(セキュリティーホール)が出てきますので、絶対に安心なんてことはありえません。

それはAmazon Echoに限らず、どの機種でも同じです。

スマートスピーカー全般のセキュリティ対策

この記事の後半に書いた方法をオススメします。

簡単にできるものから、かなりの強引技まで書いてます。

・・・そうそう、あの頃はまだ発売されてませんでしたが、先月発売されたAmazon Echo Spotはカメラ付きなので、そちらも必要ですね。

Amazon Echo Spotのセキュリティ対策

音声(マイク)に関しては他機種と同様ですので、カメラ機能に関してだけ書かせていただきます。

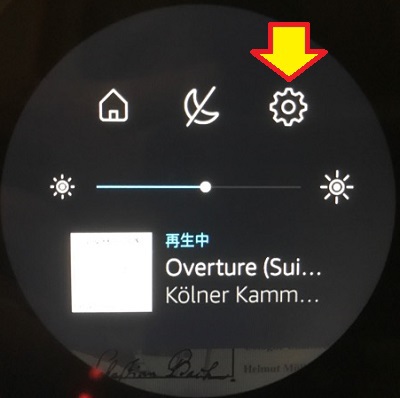

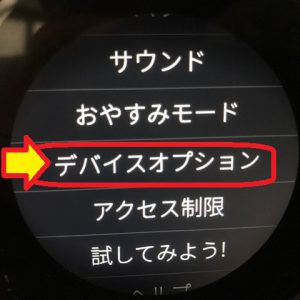

まず、本体の設定からのカメラオフですが、画面の上から下までフリックしますとメニューが出てきますので、ここから上にフリックしてデバイスオプションまで辿っていきます。

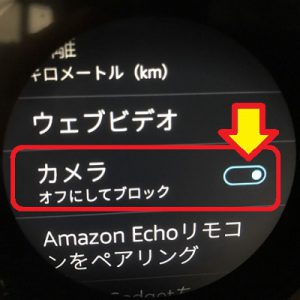

これをタップして、また上にフリックしてカメラまで辿っていきます。

この状態ではオンになってますので、タップして切り替えます。

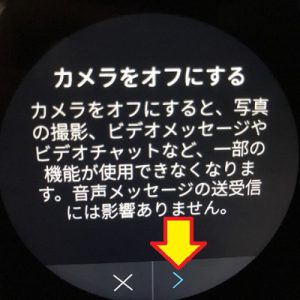

脅し文句のような確認が入りますが、今のところTV電話もできないのでさほど必要ないですからサクッと切り替えしょう。

はい、これでOKです。

ただ、万が一ハッキングされた場合、こんな設定なんて関係なくなる可能性もありますので、物理的にシールを貼る方法をオススメします。(※ 100均で買った樹脂製の立体シールです)

物理的対策に勝るハッキング対策無しですね。

以上です。

インターネットに自分の音声や動画などを流さないスマートスピーカーができれば一番良いのですが・・・今後のAppleさんに期待しましょう。

(おわり)